CRA・IEC 62443・JC-STAR対応に向けた組込みソフトウェアのセキュリティ対応

IoT機器セキュリティ

支援サービス

製品・組込みソフト領域を中心に、

セキュリティ対応開発・診断・評価を支援します。

- 脆弱性通知

- IoT機器

セキュリティ

認証支援 - CRA /

IEC 62443 /

JC-STAR対応

IoTセキュリティ対策ガイド

新規制対応と企業が取り組むべき実践策

CRA・IEC 62443・JC-STAR対応に向けた組込みソフトウェアのセキュリティ対応

製品・組込みソフト領域を中心に、

セキュリティ対応開発・診断・評価を支援します。

IoTセキュリティ対策ガイド

新規制対応と企業が取り組むべき実践策

これらの課題に対して、要件定義から設計・実装・試験・運用まで対応しています。

IoT機器のセキュリティ対策を開発工程に沿ってサポートします。

IEC 62443やCRAなどの規格・法規制に対応しながら、要件定義から設計・実装・試験・運用まで、開発工程に沿って対応しています。

規格適合だけでなく、実装・運用まで見据えた現実的な対策を進めることが可能です。

IEC 62443やCRAの要求事項をを踏まえ、必要なセキュリティ要件を整理・分析します。

システム構成や運用を踏まえ、実装を前提としたセキュリティ設計を行います。

設計・実装フェーズにおけるセキュリティ対応を行います。

開発から運用までを含めたセキュリティ対応の体制およびプロセスを構築し、開発現場に適用します。

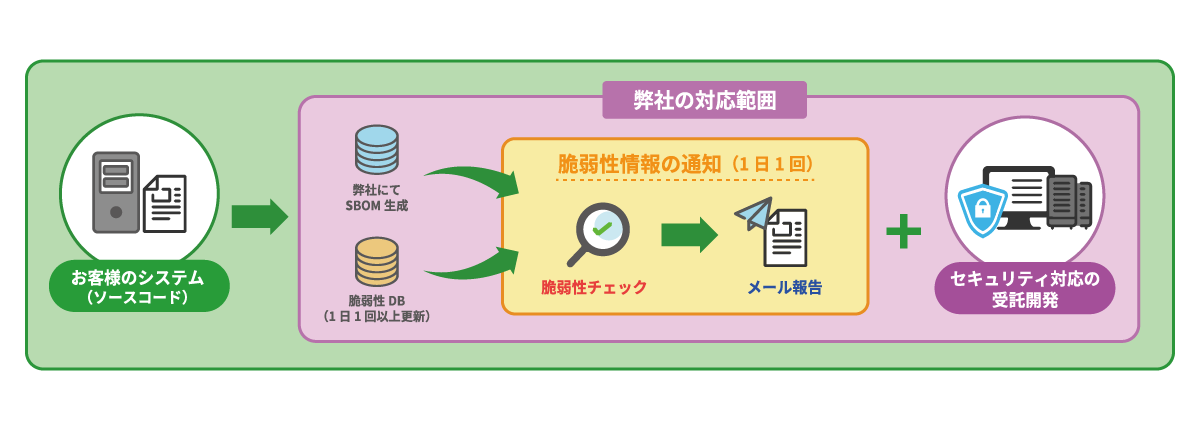

CRA対応で求められるSBOM管理に対応します。

出荷後の脆弱性に対応するため、アップデート機能の設計および運用方法を整理します。

不正アクセス防止およびデータ保護の対策を行います。

| SBOM | ソフトウェアの脆弱性やセキュリティリスクを評価するために不可欠なリストです。 当社では、ライセンスコンプライアンスの確認、コンポーネントの依存関係管理、サプライチェーンの透明性向上に向けた支援を提供します。  |

|---|

| セキュアブート |

システムを構成するプログラムやファイルの不正な改ざんを検知し、改ざんのない安全な状態でシステムを起動させる機能です。 これにより、システムの信頼性を高めセキュリティリスクを低減します。 |

|---|

| セキュリティアップデート |

脆弱性に対応するためのアップデート機能の開発を支援します。 これにより、安全なシステム状態を継続的に維持することが可能です。 |

|---|

| 不正アクセス保護 | 攻撃者のシステムへのアクセスを遮断し、安全なアクセスのみ許可する機能をご提供します。 |

|---|

| 内部データ機密性保持 (暗号化) |

システム内部に存在するファイルやデータを暗号化。 万一不正アクセスによってデータを持ち出されても暗号化による機密性保持機能を実現します。 |

|---|

| 監視ログ | アクセス、データ修正、サービス、機能などの内部活動を記録・監視し、履歴情報を提供します。 |

|---|

対応可否の確認や初期検討の

ご相談も可能です!

セキュリティ対策が不十分な場合、サイバー攻撃や不正アクセス、データの改ざんなどの重大な脅威が潜んでいます。

特に製造業では、生産ラインの停止や機密データの漏洩、さらには生産プロセスへの不正操作が加わり、深刻な被害を招く可能性があります。

このような状況に対応するため、当社は最新のセキュリティ対策で課題を解決する「「IoT機器セキュリティ支援サービス」を提供しています。

特にランサムウェア攻撃によって制御システムがロックされると、製造が停止し、大きな損失が発生します。

セキュリティ対策により、生産ラインや設備の停止リスクを削減し、安定稼働を確保できます。

製造業では設計図や製品仕様、製造プロセスのノウハウなど、重要な知的財産が多く存在します。

サイバー攻撃によりデータが漏洩すると、競争力を失い、収益に深刻な影響を及ぼす可能性があります。

セキュリティ対策により、重要な知的財産データを適切に保護できます。

製造業はサプライチェーンが複雑であり、他社システムと連携することが多いため、サプライチェーンを経由した攻撃のリスクがあります。

サプライチェーン全体のセキュリティレベルを向上させることで、攻撃のリスクを軽減し、信頼性の高いサプライチェーンを維持します。

製造プロセスがサイバー攻撃で不正操作された場合、製品品質に影響が出る可能性があります。

特にIoTやセンサーを使用した設備では、外部からデータを書き換えられることで品質が悪化するリスクがあります。

セキュリティ対策によりデータの信頼性を確保し、品質管理の精度を高めます。

サイバーセキュリティに関する規制が年々厳しくなっており、対応できない場合は罰則や営業停止などのリスクが課せられます。

特に重要インフラに該当する製造業では、厳格なセキュリティ対策が求められます。対策を行うことで、法令遵守が可能になり、リスクを回避できます。

サイバーセキュリティ対策を行うことで、顧客や取引先からの信頼性が向上します。

特に大企業との取引では、セキュリティ対策が基準の一つとして見られることが多いため、取引の維持・拡大に有利です。

お客様のシステムに最適なセキュリティ対策を支援します。

お気軽にご相談ください。

| 脅威種別 | 対策 | 機能・目的 |

|---|---|---|

| ウィルス感染 | 脆弱性対策 | 開発段階での脆弱性混入防止および、運用段階で検出された脆弱性を解消 (SBOM生成) |

| アンチウイルス | ウイルスを検知・除去してウイルス感染を防止 | |

| ホワイトリスト制御 | 予め許可したプログラム以外の動作を禁止し、ウイルス感染を防止 | |

| ソフトウェア署名 | 署名されたソフトウェアの動作のみ許可し、ウイルス感染したソフトウェアや 不正改造されたソフトウェアの動作を防止 |

|

| 不正アクセス | FW機能 | 接続先をIPアドレス・ポート番号で制限 |

| 脆弱性対策 | 開発段階での脆弱性混入防止および、運用段階で検出された脆弱性を解消 (SBOM生成) | |

| DoS攻撃 | FW機能 | 接続先をIPアドレス・ポート番号で制限 |

| なりすまし | サーバ認証 | クライアントがサーバを認証することにより、サーバへのなりすましを防止 |

| メッセージ認証 | 通信相手から送信されたメッセージを認証することにより 通信相手へのなりすましによる偽メッセージ送信やメッセージの改ざんを防止 |

|

| 情報漏えい | サーバ認証 | クライアントがサーバを認証することにより、サーバへのなりすましを防止 |

| ユーザー認証 | 利用者を認証することにより、利用者のなりすましによる脅威を防止 | |

| データ暗号化 | データ自体を暗号化し、蓄積時および通信時に漏えいした 場合でも内容が解読されない状態を実現 |

|

| 出荷状態リセット | IoT機器を出荷時状態にリセットして、データや出荷後の設定を全て削除 | |

| セキュア消去 | 記録していた場所から復元不可能な様にした上でデータを消去 | |

| 盗聴改ざん | 通信路暗号化 | データの通信路を暗号化し、通信途中で漏えいした 場合でも内容が解読されない状態を実現 |

| 不正改造 | ソフトウェア署名 | 署名されたソフトウェアの動作のみを許可し、ウイルス感染したソフトウェアや 不正改造されたソフトウェアの動作を防止 |

より具体的に知りたい方は、こちらから

資料ダウンロードやお問い合わせが可能です。